IDS là gì? So sánh chi tiết giữa IDS và IPS

Nguồn: vietnix.vn

IDS là hệ thống gì?

Hệ thống phát hiện xâm nhập – IDS là viết tắt của Intrusion Detection System. Đây là một phần mềm ứng dụng hoặc thiết bị được xây dựng để giám sát lưu lượng mạng, đồng thời cảnh báo mỗi khi có các hành vi bất thường xâm nhập vào hệ thống.

Hiện nay có hai loại hệ thống IDS chính:

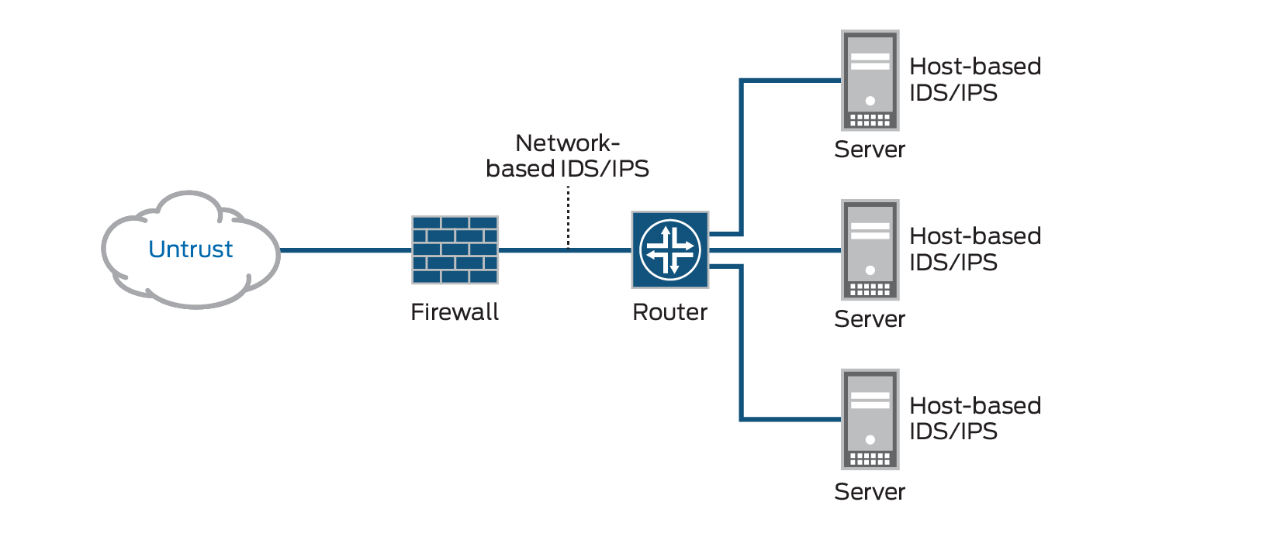

- NIDS (Network Intrusion Detection System) – Hệ thống phát hiện xâm nhập mạng, hệ thống sẽ tập hợp các gói tin để phân tích sâu bên trong nhằm xác định các mối đe dọa tiềm tàng mà không làm thay đổi cấu trúc của gói tin.

- HIDS (Host-based Intrusion Detection System) – Hệ thống phát hiện xâm nhập dựa trên máy chủ, được cài đặt trực tiếp trên các máy tính cần theo dõi. HIDS giám sát lưu lượng đến và đi từ thiết bị để cảnh báo người dùng về những xâm nhập trái phép.

Các hệ thống IDS hiện đại được xây dựng để thu thập lưu lượng mạng từ mọi thiết bị thông qua cả NIDS và HIDS. Vì vậy có thể cải thiện đáng kể khả năng phát hiện xâm nhập trên hệ thống.

IDS hoạt động như thế nào?

Sau khi thu thập xong dữ liệu, IDS so khớp lưu lượng mạng với các mẫu lưu lượng có sẵn của những cuộc tấn công mạng khác (phương pháp này thường được gọi là tương quan mẫu – Pattern Correlation). Thông qua phương pháp này, hệ thống IDS có thể xác định xem những hoạt động bất thường có phải là dấu hiệu của sự tấn công hay không.

Sau khi xác định xong hoạt động bất thường, hệ thống sẽ gửi thông báo đến các kỹ thuật viên hoặc quản trị viên được chỉ định trước. Khi đó quản trị viên có thể nhanh chóng thực hiện khắc phục sự cố, nhanh chóng ngăn chặn các tác nhân có hại để bảo vệ hệ thống.

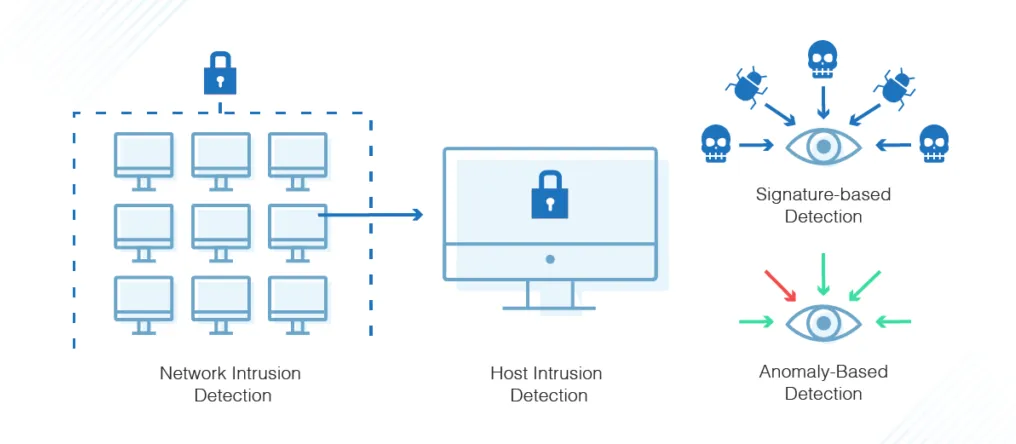

Intrusion Detection System thường sử dụng hai phương pháp chính là phát hiện dựa trên chữ ký và phát hiện dựa trên sự bất thường.

- Phát hiện dựa trên chữ ký (Signature-based intrusion detection): Đây là phương pháp được thiết kế để tìm ra những nguy hiểm tiềm tàng bằng cách so sánh dung lượng mạng và nhật ký dữ liệu với những mẫu tấn công có sẵn trong hệ thống. Những mẫu này còn được gọi là chuỗi (sequence) và có thể bao gồm chuỗi byte, được gọi là chuỗi lệnh độc hại. Phát hiện dựa trên chữ ký cho phép các quản trị viên nhanh chóng phát hiện các cuộc tấn công vào mạng.

- Phát hiện dựa trên sự bất thường (Anomaly-based intrusion detection) được thiết kế để xác định các cuộc tấn công không xác định, chẳng hạn như phần mềm độc hại mới và thích ứng với chúng ngay lập tức bằng cách sử dụng máy học. Thông qua các kỹ thuật máy học cho phép Hệ thống phát hiện xâm nhập (IDS) tạo ra các đường cơ sở của mô hình tin cậy, sau đó so sánh hành vi mới với các mô hình tin cậy đã được xác minh. Cảnh báo giả có thể xảy ra khi sử dụng IDS dựa trên sự bất thường, vì lưu lượng mạng hợp pháp chưa từng được biết đến trước đây cũng có thể bị xác định sai là hoạt động độc hại.

Hybrid Intrusion Detection System là một hệ thống lai giữa Network IDS và Host-based IDS. Nó kết hợp một hoặc nhiều các thành phần thích hợp của hai hệ thống lại với nhau. Các thông tin thu thập được trên máy trạm (Host agent data) kết hợp với thông tin thu thập được ở trên mạng để có được sự phân tích một cách chi tiết về hiện trạng hệ thống mạng.

Vì sao cần phải có IDS?

IDS giúp tăng cường bảo mật cho các thiết bị mạng và dữ liệu mạng bằng cách xác định những lưu lượng đáng ngờ và thông báo đến quản trị viên. Hệ thống mạng nên có một lớp phòng thủ vững chắc để bảo vệ tối đa những thông tin dữ liệu trong hệ thống. Đồng thời, việc này cũng giúp bảo mật các hoạt động trao đổi dữ liệu giữa mạng bên trong và mạng bên ngoài.

Bên cạnh đó, hệ thống phát hiện xâm nhập IDS còn giúp chúng ta tổ chức các dữ liệu mạng quan trọng. Mỗi mạng tạo ra hàng tỉ lượng thông tin mỗi ngày, do đó IDS có thể giúp phân loại các hoạt động (hoạt động nào là cần thiết, hay hoạt động nào ít quan trọng hơn).

Sau khi xác định được dữ liệu mà chúng ta cần quan tâm, IDS có thể giúp ta kiểm tra nhật ký hệ thống để tìm kiếm những thông tin quan trọng. Việc này sẽ tiết kiệm được rất nhiều thời gian và công sức, ngoài ra còn có thể giảm thiểu tối đa lỗi vì nếu thực hiện thủ công sẽ khó có thể chính xác tuyệt đối được.

Một ưu điểm khác của IDS là giúp xác định mức độ tuân thủ của hệ thống. Các hệ thống IDS được xây dựng để xác định, tổ chức và cảnh báo chuyên sâu về lưu lượng mạng đến và đi, chắt lọc ra những thông tin quan trọng nhất và gửi đến cho quản tri viên của hệ thống. Bằng cách lọc lưu lượng mạng, IDS có thể giúp xác định mức độ tuân thủ của mạng và các thiết bị trên internet.

Nói chung, IDS được thiết kế để tối ưu hóa việc phát hiện và ngăn chặn xâm nhập thông qua việc lọc lưu lượng đến và đi từ hệ thống. Việc này có thể giúp tiết kiệm rất nhiều thời gian, công sức và tài nguyên cho hệ thống.

Ngoài ra, IDS còn cho phép giám sát lưu lượng mạng để nhanh chóng phát hiện các hoạt động đáng ngờ, xác định mức độ tuân thủ của thiết bị, và thậm chí còn có thể cải thiện hiệu suất tổng thể của mạng. IDS càng phát hiện được nhiều lưu lượng độc hại thì càng có thể xác định, ngăn chặn các cuộc tấn công nhanh chóng và hiệu quả hơn.

Ưu nhược điểm của hệ thống phát hiện xâm nhập

Từ những thông tin trên, chắc hẳn bạn đã hiểu hơn về hệ thống phát hiện xâm nhập. Tuy nhiên vẫn còn không ít người phân vân không biết có nên cài đặt IDS hay không, sẽ tiếp tục phân tích ưu – nhược điểm của hệ thống này để giúp bạn đưa ra quyết định chinh xác nhất. Cụ thể:

Về ưu điểm

- IDS thích hợp sử dụng cho việc thu thập dữ liệu và bằng chứng của các cuộc tấn công mạng. Nhờ đó việc kiểm tra, điều tra và xử lý sự cố phát sinh dễ dàng, chính xác và kịp thời nhất.

- IDS giúp người dùng có cái toàn diện về hệ thống lưu lượng mạng. Bất cứ hoạt động khả nghi nào đều có thể được phát hiện nhanh chóng nhất.

- IDS giúp người dùng phòng ngừa, phản ứng kịp thời để có biện phát chống lại lại các hoạt động tấn công bất ngờ có thể diễn ra trên hệ thống mạng.

- Các số liệu, thông tin IDS ghi chép, lưu trữ có thể được sử dụng để nâng cao chất lượng hệ thống bảo mật. Chúng cũng là cơ sở để đánh giá rủi ro các cuộc tấn công mạng trong tương lai.

Về nhược điểm

- Người dùng cần điều chỉnh cấu hình IDS phù hợp nếu không sẽ xảy ra tình trạng báo động nhầm, báo động giả.

- Một số hệ thống IDS ngăn cản người dùng ở thiết bị khác truy cập vào hệ thống mạng.

- Khả năng phân tích lưu lượng traffic mã hóa khá thấp và chưa hiệu quả.

- Chi phí cài đặt hệ thống ISD khá cao và yêu cầu nhiều kỹ thuật phức tạp. Bạn cần cân nhắc nếu khả năng tài chính của doanh nghiệp hạn chế.

Các hệ thống phát hiện xâm nhập IDS đáng sử dụng

Trong phần tiếp theo của bài viết, hãy cùng tìm hiểu một số giải pháp IDS phổ biến và hiệu quả nhất hiện nay.

SolarWinds Security Event Manager (SEM)

SEM là thiết kế để tích hợp log data trong thời gian thực từ cơ sở hạ tầng, cho phép hoạt động như một nền tảng lai giữa NIDS và HIDS. Do đó SEM có thể tìm ra mọi loại tấn công độc hại và bảo vệ hệ thống tối đa. Bên cạnh đó, SEM cũng hỗ trợ cả hai phương pháp phát hiện anomaly-based và signature-based bằng cách so sánh những chuỗi lưu lượng với một tập hợp các quy tắc có thể tùy chỉnh.

Người dùng có thể sử dụng những bộ quy tắc có sẵn trong SEM hoặc tự tạo riêng cho mình các quy tắc từ đầu. Đặc biệt hơn, SEM còn cho phép tổ chức lại các kết quả tương quan mẫu và so sánh chuỗi, rồi phân loại theo từng nhóm. Sau đó người dùng có thể thuận tiện lọc kết quả qua những bộ quy tắc nhất định.

Bên cạnh đó, người dùng cũng có thể phát triển những báo cáo chuyên sâu bằng các template có sẵn trong hệ thống, giúp dễ dàng đối chiếu kết quả hơn. Hơn nữa, SEM cũng có thể tự phản hồi lại những lưu lượng mạng đáng ngờ, chẳng hạn như đăng xuất người dùng, vô hiệu hóa tài khoản, chặn địa chỉ IP hay tự động ngắt các thiết bị kết nối rời như USB.

Nói chung, đây là một giải pháp vô cùng mạnh mẽ để bạn bảo vệ hệ thống của mình. Bên cạnh các tính năng phát hiện và bảo trì, SEM còn có thể chạy trên nhiều hệ điều hành khác nhau như Unix/Linux, macOS, Windows,…

SEM hiện cho phép người dùng sử dụng thử trong 30 ngày hoàn toàn miễn phí.

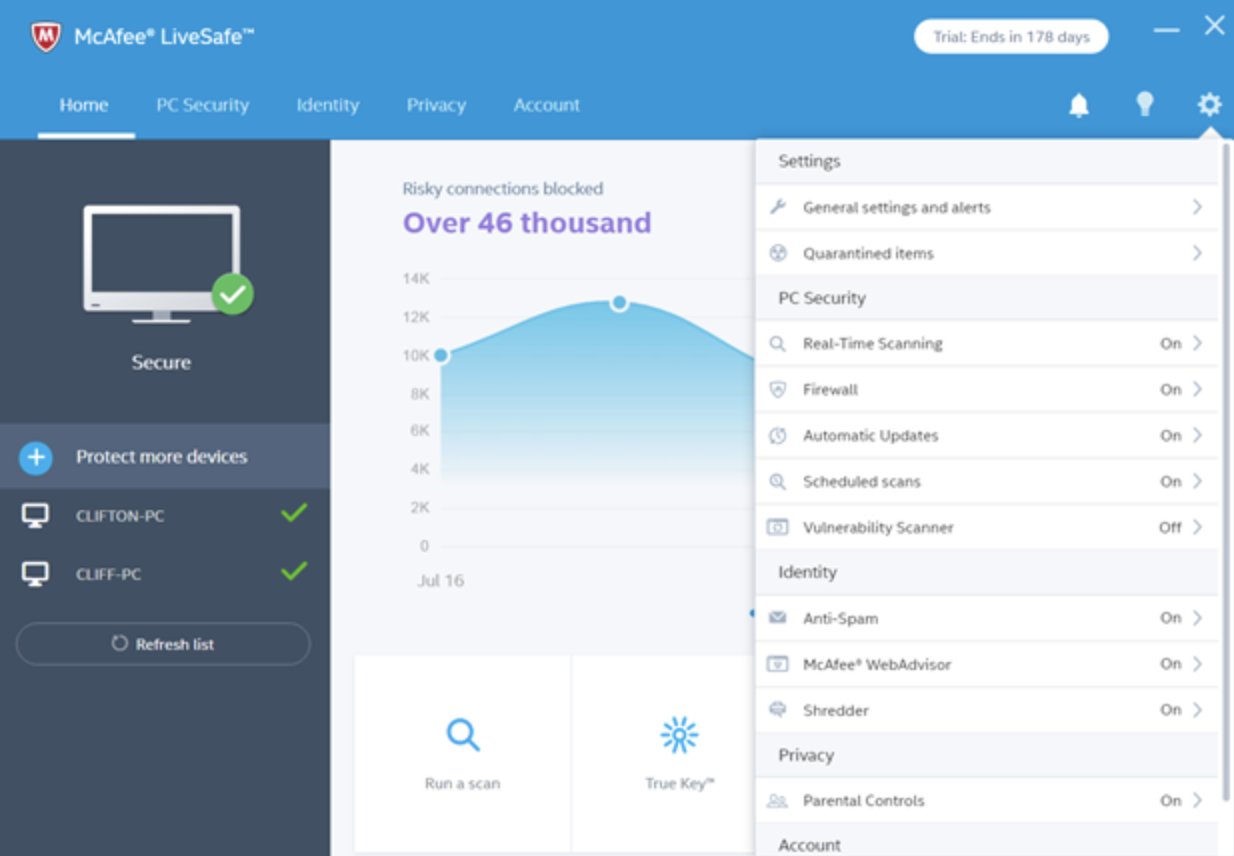

McAfee

McAfee cho phép giám sát và phát hiện xâm nhập trong thời gian thực. Giải pháp này sử dụng cả hai phương pháp signature-based và anomaly-based để nhanh chóng phát hiện bất kỳ hoạt động độc hại nào. Đồng thời McAfee còn cho phép so sánh các hoạt động với lượng tài nguyên sử dụng của ứng dụng, từ đó có thể ngăn chặn được các nguồn tấn công sau này.

IDS McAfee được thiết kế để thu thập lưu lượng từ các switch và router, đồng thời sử dụng SSL decryption để kiểm tra lưu lượng đến và đi. Vì vậy McAfee có khả năng phát hiện xâm nhập trên cả môi trường cloud và tại chỗ. Tất nhiên, McAfee còn hỗ trợ tính năng quản lý tập trung để admin có thể dễ dàng cô lập host hay giới hạn kết nối.

Đặc điểm nổi bật nhất của IDS này chính là khả năng mở rộng và tích hợp. Người dùng có thể mở rộng workload ảo hay tích hợp với nhiều nền tảng McAfee khác để nâng cao bảo mật của hệ thống.

McAfee hiện cho phép dùng thử 30 ngày miễn phí.

Suricata

Đây là một giải pháp NIDS mã nguồn mở, hoàn toàn miễn phí và chạy trên nền tảng code-based. Suricata sử dụng phương pháp signature-based để xác định và phát hiện xâm nhập trong thời gian thực. Khi đó các admin có thể nhanh chóng ngăn chặn các cuộc tấn công ở trên mạng của mình.

Suricata cho phép kiểm tra lưu lượng multi-gigabit và tự động phát hiện các giao thức. Thông qua việc áp dụng các logic cho từng gói và giao thức, Suricata có thể nhanh chóng phát hiện những hành vi bất thường. Bên cạnh đó, IDS này cũng hỗ trợ các tính năng như: protocol keyword, rule profiling, đối sánh file và mẫu, và đặc biệt là ứng dụng các thuật toán machine learning để xác định nguy hiểm.

Mặc dù là giải pháp mã nguồn mỡ, Suricata lại không có nhiều nguồn tài liệu, vì vậy việc troubleshoot có thể sẽ tương đối khó khăn. Tuy nhiên, nếu bạn cần một giải pháp mã nguồn mở và miễn phí thì chắc chắn đây là một lựa chọn đáng để cân nhắc.

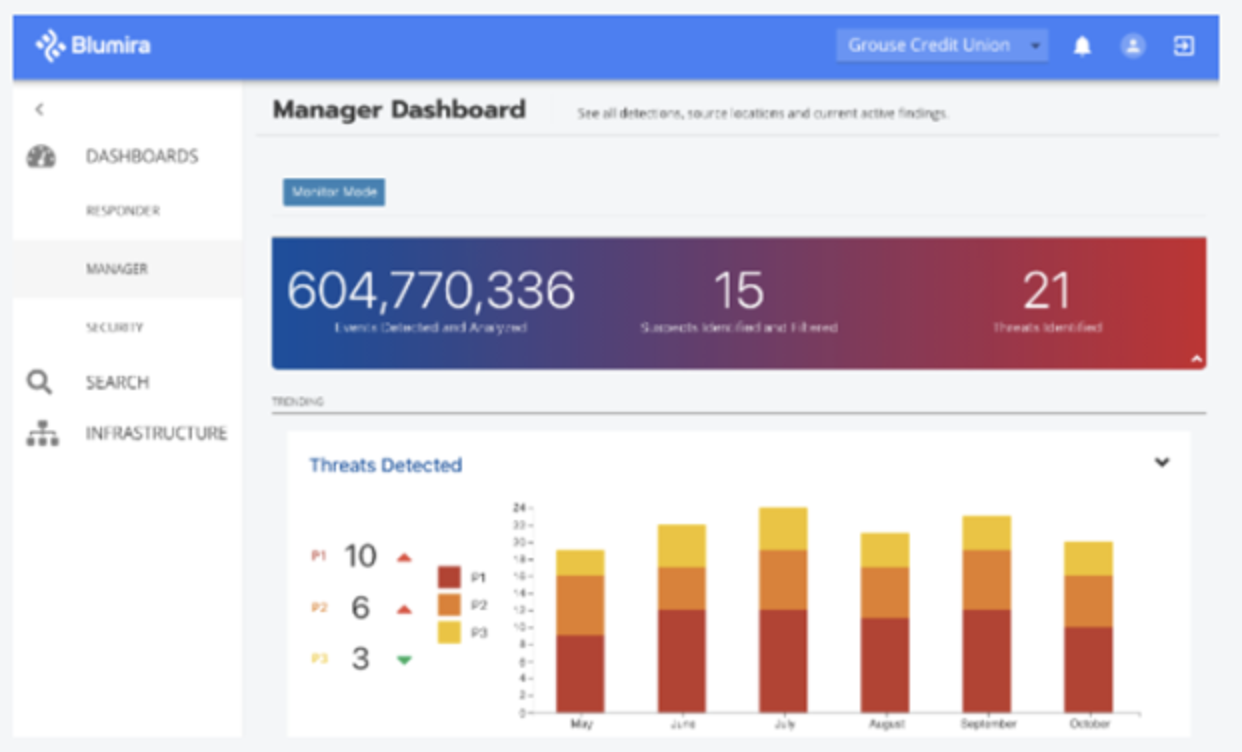

Blumira

Blumira là một nền tảng quản lý sự kiện và thông tin bảo mật (SIEM) để phản ứng lại các mối đe dọa trên môi trường cloud và môi trường tại chỗ. IDS này cho phép liên tục giám sát hệ thống để tìm ra các hành vi đáng ngờ, hoặc phát hiện các cấu hình bị thiết lập sai trong hệ thống.

Thông qua Blumira, các admin có thể phân tích mọi sự kiện mạng rồi sắp xếp cho các cảnh báo ưu tiên. Khi đó ta có thể tập trung vào một số mối đe dọa nhất định với hê thống.

Các bản báo cáo có thể được lên lịch tự động, cung cấp rất nhiều thông tin và dữ liệu để admin có thể tìm hiểu sâu hơn về các thông tin thu thập được. Hiện Blumira đang cho phép người dùng sử dụng miễn phí trong vòng 14 ngày.

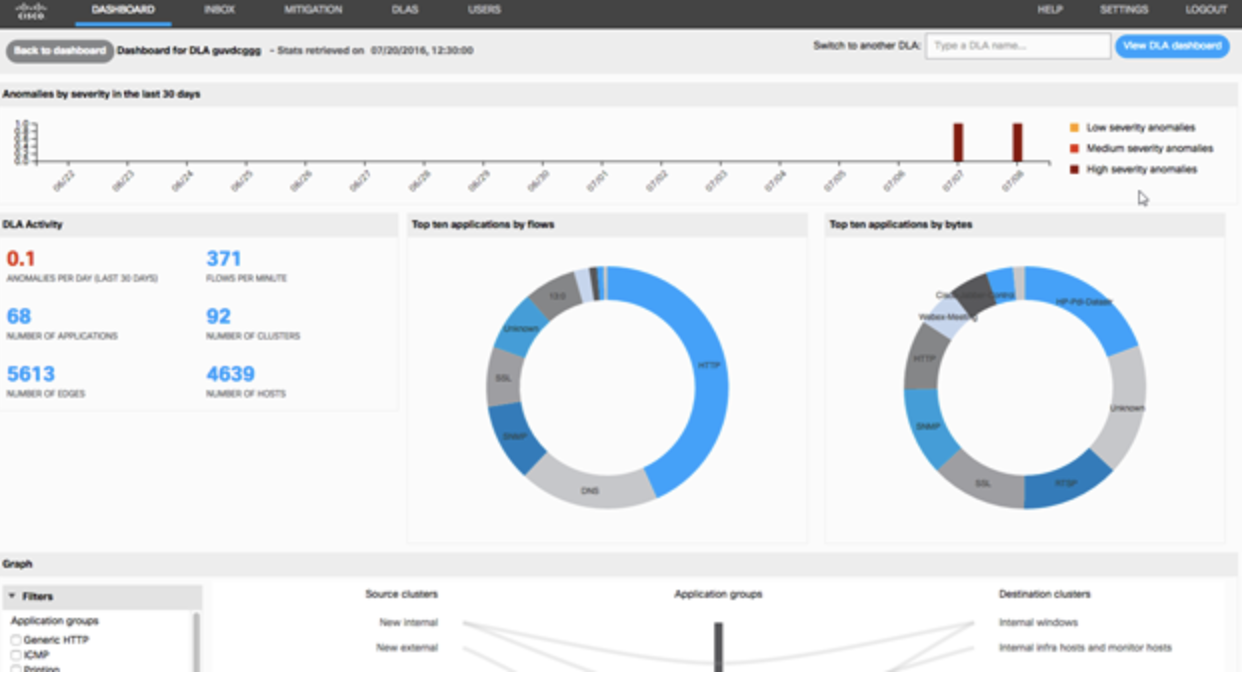

Cisco Stealthwatch

Cisco Stealthwatch là một NIDS và HIDS dành cho các thiết bị Windows, Linux hoặc macOS. Giải pháp này là một hệ thống phát hiện xâm nhập không cần tác nhân, cho phép mở rộng quy mô dễ dàng, tùy theo nhu cầu của các tổ chức và doanh nghiệp. Qau đó, ta có thể chuẩn bị cho bất kỳ phương pháp ngăn chặn xâm nhập nào trong tương lai.

Cisco Stealthwatch phát hiện và phản hồi xâm nhập thông qua giám sát thực thể, sử dụng machine learning để thiết lập các đường baseline về những hành vi được xem là có thể chấp nhận được.

Cisco Stealthwatch cũng sử dụng phương pháp tiếp cận mô hình hành vi (behavioral modeling approach) để giám sát các endpoint của mạng, các dịch vụ được lưu trữ trên đám mây và trung tâm dữ liệu. Các bất thường hoặc hoạt động đáng ngờ được tìm thấy sẽ được báo cáo nhanh chóng admin, từ đó nhanh chóng giải quyết các hành vi xâm nhập.

Cisco Stealthwatch được thiết kế để phát hiện phần mềm độc hại trong lưu lượng mạng được mã hóa mà không cần phải giải mã. Việc này giúp đảm bảo không xâm phạm vào các chính sách liên quan đến quyền riêng tư của người dùng internet.

Ngoài ra, giải pháp này cũng cho phép ngữ cảnh hóa dữ liệu phát hiện xâm nhập bằng cách bao gồm các thông tin như người dùng, thời gian, địa điểm và ứng dụng được sử dụng. Điều này mang lại cho bạn kiến thức toàn diện về các hoạt động đáng ngờ , cho phép kiểm tra đúng dữ liệu phù hợp.

Nền tảng này hiện cho phép dùng thử miễn phí trong vòng 14 ngày.

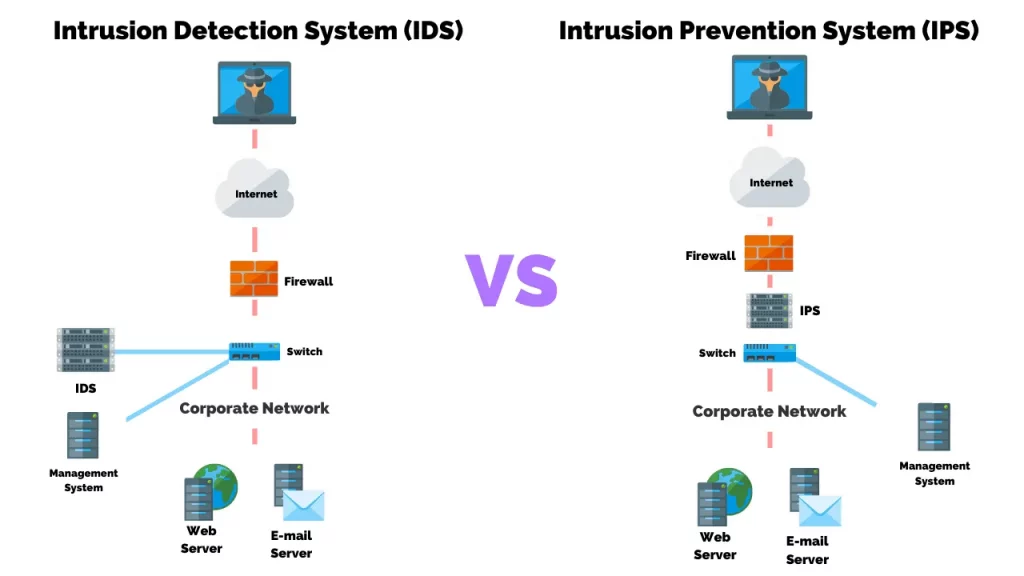

Sự khác biệt giữa IDS và IPS là gì?

Trước tiên, IDS là một hệ thống phân tích lưu lượng mạng để tìm các thông tin khớp với những mẫu tấn công đã biết trước. Mặt khác, IPS có khả năng phân tích các packet và ngăn chặn việc gửi packet dựa trên những loại hình tấn công mà hệ thống phát hiện được. Từ đó có thể nhanh chóng ngăn chặn tấn công vào hệ thống.

Cả IDS lẫn IPS đều thuộc về cơ sở hạ tầng mạng, và đều so sánh các packet mạng với một CSDL cyberthreat có chứa những signature đã biết của tấn công mạng. Sau đó đánh dấu mọi packet khớp với các mẫu đã biết và cảnh báo cho admin hệ thống.

Sự khác biệt chính giữa hai giải pháp là: IDS là một hệ thống giám sát, còn IPS là hệ thống kiểm soát.

IDS không thay đổi các packet mạng, còn IPS ngăn chặn việc gửi packet dựa trên nội dung của nó. Về nguyên lý hoạt động thì IPS tương tự như các tường lửa (tường lừa chặn lưu lượng bằng địa chỉ IP).

- IDS: Phân và giám sát lưu lượng mạng để tìm các dấu hiệu của tấn công mạng. Hệ thống này so sánh các hoạt động mạng hiện tại với CSDL có sẵn để xác định các hành vi đáng ngờ như: vi phạm chính sách, malware hay port scanner.

- IPS: Nằm trong cùng khu vực của firewall trên cơ sở hạ tầng (giữa môi trường bạn ngoài ra mạng ở trong). IPS chủ động chặn các lưu lượng dựa trên một cấu hình bảo mật cụ thể.

Hầu hết các nhà cung cấp dịch vụ IDS/IPS đều tích hợp những hệ thống IPS mới kèm theo firewall để thiết lập công nghệ UTM (Unified Threat Management) – có khả năng kết hợp chức năng của IDS và IPS thành một đơn vị duy nhất.

Nói chung, cả IDP và IPS đều đọc các packet mạng và so sánh nội dung với một CSDL có sẵn. Những điểm khác biệt chỉ nằm ở quá trình sau đó: IDS sẽ phát hiện và giám sát lưu lượng mà không tự thực hiện hành động cụ thể nào cả.

Còn IPS – một hệ thống kiểm soát – sẽ quyết định việc nhận hay bỏ packet mạng dựa trên những bộ quy tắc cho trước. Vì vậy, IDS cần có một người hay hệ thống khác giám sát kết quả và xác định các hành động cần thực hiện.

Tuy nhiên, cần lưu ý rằng IDS/IPS chỉ thực sự hiệu quả nếu có một bộ CSDL đủ tốt. Do đó hãy luôn cập nhật thêm dữ liệu và các bộ quy tắc mới cho CSDL của mình để bảo vê hệ thống tốt nhất.

Vì sao cần sử dụng IDS và IPS?

Hiện nay, cyberattack đang ngày càng tăng mạnh cả về số lượng lẫn độ phức tạp. Việc triển khai các hệ thống IDS/IPS giúp giảm bớt thời gian, công sức và tài nguyên để bảo vệ hệ thống, đồng thời còn cung cấp dữ liệu để những quản trị viên có thể vạch ra những chiến lược cyber security hiệu quả.

Cụ thể, ta có thể kể đến một số ưu điểm lớn nhất của IDS/IPS như sau:

- Tự động hóa: IDS/IPS đảm bảo hệ thống được bảo mật khỏi những mối nguy mà không cần quá nhiều tài nguyên của hệ thống.

- Tuân thủ: Việc triển khai IDS/IPS cho biết tổ chức của bạn đang tuân theo những quy tắc nghiêm ngặt về bảo mật của CIS.

- Thực thi chính sách: IDS/IPS có thể được cấu hình để thực thi những chính sách bảo mật ở cấp độ mạng.

Lời kết

Bài viết này đã giúp bạn hiểu rõ hơn về IDS cũng như vai trò của hệ thống phát hiện xâm nhập. Hy vọng bạn đã chọn được hệ thống IDS phù hợp để bảo mật cho cá nhân hoặc doanh nghiệp của mình.

» Tin mới nhất:

- Tương lai của ngành hậu cần trong kỷ nguyên AI (18/05/2025)

- Cách GHI – ĐỌC dữ liệu từ tệp tin trong ngôn ngữ Java (18/12/2024)

- Những Website Check Lỗi Ngữ Pháp Tiếng Anh Chất Lượng (18/05/2024)

- The writing process and assessment (18/05/2024)

- Những kinh nghiệm làm đồ án dành cho sinh viên kiến trúc (18/05/2024)

» Các tin khác:

- HÀNH TRANG VÀO NGHỀ CỦA SINH VIÊN (28/01/2023)

- Lựa chọn đào tạo (19/01/2023)

- Trao Giải Đồ án sinh viên tốt nghiệp xuất sắc ngành Kiến trúc Cảnh quan năm 2022 (18/01/2023)

- CÁCH THỨC ĐỂ TRỞ NÊN SÁNG TẠO HƠN (18/01/2023)

- Web 3.0 là gì? Tổng hợp thông tin chi tiết về Web 3.0 (18/01/2023)

- MÀU SẮC SỬ DỤNG TRONG THIẾT KẾ LOGO CHO DOANH NGHIỆP (18/01/2023)

- Ưu điểm và nhược điểm của phân tích kỹ thuật chứng khoán (17/01/2023)

- GE đưa công việc sản xuất về nước (17/01/2023)

- Năm lời khuyên khi yêu cầu tăng lương (17/01/2023)

- Các mô hình tổ chức kế toán quản trị quản trị chi phí và giá thành (17/01/2023)