Góc học tập

17/09/2018 05:54:52 PM

Tấn công mã độc Ransomeware giảm, mã độc vô danh (Fileless Malware) tăng nửa đầu năm 2018.

Nửa đầu năm 2018 đã chứng kiến sự tăng vọt của các cuộc tấn công phần mềm độc hại vô danh và một sự suy giảm trong các cuộc tấn công ransomware.

Theo một phân tích dữ liệu của một công ty bảo mật, các cuộc tấn công bằng mã độc vô danh tiếp tục phát triển với hơn 42 trong tổng số 1000 cuộc tấn công người dùng. Sự tăng vọt thể hiện sự gia tăng 94% các cuộc tấn công vô căn cứ vào giữa tháng Giêng và tháng Sáu năm 2018.

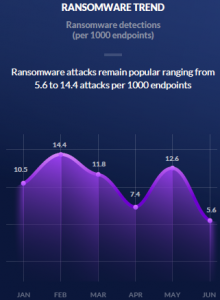

Nghiên cứu, được SentinelOne phát hành hôm thứ ba, cũng ghi nhận sự biến động siêu tốc của tỷ lệ tấn công ransomware trong cùng khoảng thời gian. Các cuộc tấn công của Ransomware chỉ chiếm hơn 10 trong số 1.000 vụ tấn công vào tháng Giêng. Trong tháng hai, 14 trong số 1.000 cuộc tấn công đã được gắn liền với ransomware. Tính đến tháng 6, các cuộc tấn công bằng ransomware ở mức thấp nhất mọi thời đại 5,1 trên 1.000 lần tấn công.

"Báo cáo của chúng tôi thấy rằng những tiến bộ liên tục trong phần mềm độc hại vô danh, các cuộc tấn công của PowerShell và Ransomware tiếp tục là một nỗi lo lắng khi những kẻ tấn công tiếp tục tinh chỉnh các cuộc tấn công để vượt qua các phần mềm diệt vi rút cũ".

Như cái tên của chúng (Fileless Malware), phần mềm độc hại vô hại lây nhiễm các máy tính nạn nhân không để lại bất kỳ sự mình chứng nào trên ổ cứng cục bộ, làm cho nó dễ dàng vượt qua các công cụ bảo mật và pháp y dựa trên dấu hiệu. Các cuộc tấn công điển hình khai thác lỗ hổng trong trình duyệt và các chương trình liên quan (Java, Flash hoặc PDF) hoặc thông qua tấn công lừa đảo lôi kéo nạn nhân nhấp vào tệp đính kèm. Chúng săn mồi vào các mục tiêu khi nhấp vào các liên kết hoặc tệp độc hại.

Trong các kịch bản tấn công phần mềm độc hại vô danh, không có tệp nào bị bỏ trên hệ thống nạn nhân. Thay vào đó, mã chạy trong bộ nhớ của máy tính và các cuộc gọi trên các chương trình đã có trên các hệ thống Windows, chẳng hạn như PowerShell và Windows Management Instrumentation (WMI).

Tương tự, cùng một nghiên cứu cho thấy các cuộc tấn công tận dụng PowerShell của Microsoft đã tăng từ 5,2 vụ tấn công trên 1.000 cuộc tấn công điểm cuối, so với 2,5 vụ tấn công vào tháng Năm.

Các công cụ Windows, chẳng hạn như PowerShell, được sử dụng bởi các đối thủ để duy trì liên tục trên các hệ thống. Đó là vì phần mềm độc hại chỉ cần chạy đoạn mã độc trong bộ nhớ truy cập ngẫu nhiên của hệ thống nạn nhân.Mỗi lần các hệ thống này được khởi động lại, cuộc tấn công trong bộ nhớ sẽ kết thúc.

Do đó, để vượt qua hạn chế đó, kẻ tấn công thường sẽ đi qua từ ứng dụng này sang ứng dụng khác. Trong một số trường hợp, PowerShell sẽ được sử dụng để mở một ứng dụng như Notepad hoặc Máy tính trong nền, ẩn khỏi người dùng, vì vậy phần mềm độc hại này có thể chạy trong bộ nhớ của ứng dụng đó. Một cách khác để duy trì cuộc tấn công là bằng cách tải tập lệnh PowerShell để hướng dẫn máy tính nạn nhân kết nối lại với lệnh của kẻ tấn công và kiểm soát mỗi khi PC khởi động.

Cho đến năm nay đã chứng kiến một số cuộc tấn công phần mềm độc hại vô danh. Kaspersky Lab đã khám phá chi tiết về sự phát hiện của nó vào tháng 7 của phần mềm độc hại vô danh PowerGhost / Cryptominer. PowerGhost là một tập lệnh PowerShell bị xáo trộn. Đầu tiên, nó tự đặt trong bộ nhớ truy cập ngẫu nhiên của hệ thống nạn nhân và sử dụng công cụ WMI và công cụ khai thác dữ liệu Mimikatz để leo thang các đặc quyền và thiết lập hoạt động khai thác hệ thống nạn nhân. Gần đây, các nhà nghiên cứu đã phát hiện ra phần mềm độc hại CactusTorch, chúng có thể thực thi và tải các tệp .NET độc hại trực tiếp qua bộ nhớ.

» Tin mới nhất:

- Nhận biết "Điểm mù" trong đầu tư chứng khoán (24/04/2024)

- Kho vũ khí tuyệt vời để xây dựng kỹ năng viết tiếng Anh cho sinh viên (18/04/2024)

- CÁC YẾU TỐ BỊ LOẠI TRỪ KHI TÍNH GDP (18/04/2024)

- Chiến lược tăng trưởng quốc tế của Tesco (18/04/2024)

- Barra tại GM đối mặt với những thách thức (18/04/2024)

» Các tin khác:

- Văn hóa và tầm quan trọng của văn hóa tổ chức (17/09/2018)

- Vai trò của DN Nhỏ và vừa tại Việt Nam (17/09/2018)

- Trend moves back insourcing instead of outsourcing and apply in Boeing (17/09/2018)

- Các cấu trúc câu để nâng tầm bài viết IELTS (17/09/2018)

- Relationship between skills and levels of manager (17/09/2018)

- The exchange rate regime of the European countries affects on Quantas Airline (17/09/2018)

- Yếu kém trong nền kinh tế thị trường tại Việt Nam (16/09/2018)

- Thành tựu kinh tế thị trường của Việt Nam (16/09/2018)

- Target profit (16/09/2018)

- Break-even analysis in excel (14/09/2018)